DORA – Stratégie RSSI pour une mise en conformité efficace

DORA, une obligation réglementaire et un levier stratégique pour la sécurité opérationnelle

Face à la multiplication des cyberattaques, des interruptions de service et des incidents majeurs, l’Union européenne a voulu harmoniser les règles du jeu pour l’ensemble du secteur financier.

C’est l’ambition du Digital Operational Resilience Act (DORA) : renforcer la résilience numérique de tous les acteurs financiers et de leurs prestataires TIC critiques, en mettant fin à la fragmentation réglementaire et en alignant les pratiques de gestion des risques liés aux technologies de l’information et de la communication (TIC).

Depuis son entrée en vigueur en janvier 2025, DORA s’applique aux banques, assurances, fintech, infrastructures de marché, et aux prestataires TIC essentiels.

Elle impose un cadre harmonisé, exigeant et contrôlé, visant à sécuriser vos activités face aux risques numériques.

Mais DORA est bien plus qu’une obligation réglementaire assortie de sanctions : c’est aussi une opportunité stratégique pour structurer et renforcer durablement votre cybersécurité et votre gouvernance.

En résumé, DORA représente à la fois :

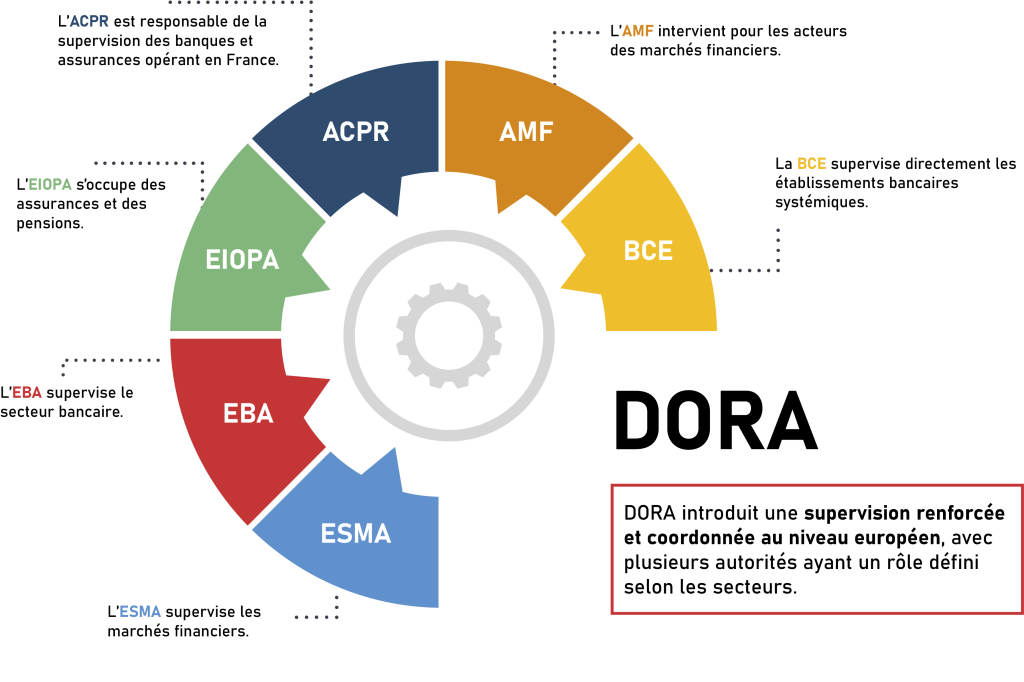

- Une exigence réglementaire forte, encadrée par les autorités européennes (ESMA, EBA, EIOPA, ACPR, AMF, BCE).

- Un levier pour structurer la sécurité de votre organisation, renforcer vos dispositifs de résilience, et positionner la cybersécurité comme une priorité de gouvernance.

Ce guide a pour objectif de vous accompagner dans la mise en œuvre concrète de DORA, en traduisant les exigences du texte en actions opérationnelles, livrables attendus, et bonnes pratiques, en cohérence avec les cadres existants (NIS2, ISO 27001).

Après un rappel des fondamentaux, nous entrerons dans le détail de chaque pilier DORA, avec des recommandations pratiques et des exemples d’outils pour passer à l’action.

Ce que le RSSI doit savoir pour anticiper DORA

Comprendre la structure complète de DORA

DORA ne se limite pas à un règlement unique : il s’appuie sur une architecture complète de textes qui précisent, renforcent et encadrent ses exigences. Pour les RSSI, maîtriser cette structure est indispensable afin d’anticiper ce qui est attendu et de ne pas se limiter à une lecture partielle du cadre.

Les composantes essentielles de cette architecture sont :

Le règlement DORA (UE 2022/2554), qui est le texte central, applicable depuis le 17 janvier 2025. Il pose les principes généraux et les grandes obligations pour les institutions financières et leurs prestataires TIC.

Les RTS (Regulatory Technical Standards), qui sont des normes techniques développées par les autorités européennes (EBA, ESMA, EIOPA). Elles précisent les modalités concrètes d’application sur des sujets clés comme la gestion des incidents, les tests de résilience (y compris TLPT), et les obligations vis-à-vis des prestataires TIC.

Les ITS (Implementing Technical Standards), qui sont des standards pratiques fixant notamment les formats, les délais et les modalités des rapports et notifications attendues (incidents, prestataires).

En résumé, pour se mettre en conformité, connaître DORA ne suffit pas. Il est indispensable de suivre également les RTS et ITS qui sont aujourd’hui finalisés et en cours de déploiement opérationnel.

Identifier les autorités de contrôle : qui supervise et avec quels pouvoirs ?

Autre point clé pour les RSSI : savoir qui contrôle la mise en œuvre de DORA, et selon quelles modalités. Une autre question cruciale pour les RSSI est de savoir qui contrôle la mise en œuvre de DORA, et selon quelles modalités.

Voici un aperçu des principales autorités de régulation sous DORA, et de leur rôle dans la supervision de la résilience opérationnelle numérique à travers l’Europe.

Ces autorités interviendront de manière conjointe dans le cadre du “Joint Oversight Forum“, en particulier pour le suivi des prestataires TIC critiques.

Les régulateurs disposeront de pouvoirs d’enquête, d’audit et de sanction concernant les aspects couverts par DORA (gestion des risques, incidents, prestataires, résilience). Cela implique que le RSSI doit se préparer non seulement sur les dispositifs techniques et organisationnels, mais aussi sur les preuves et rapports qu’il devra produire en cas de contrôle.

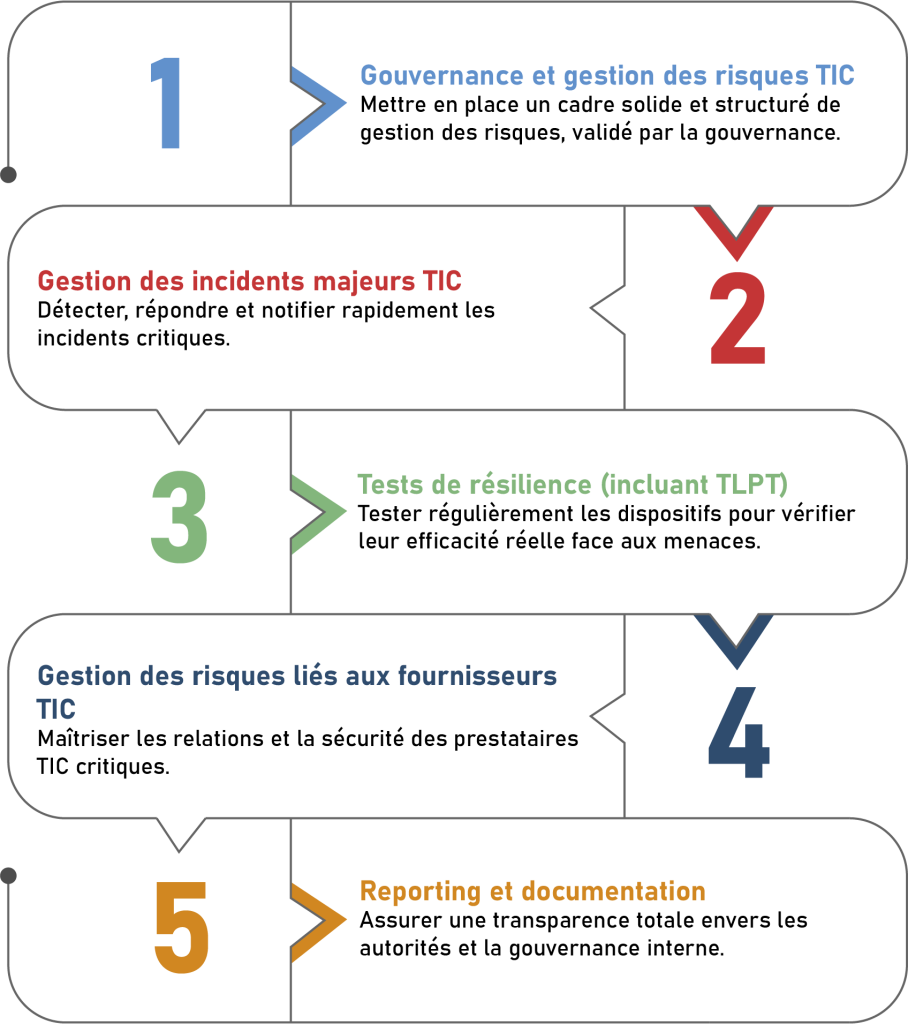

Panorama des 5 piliers DORA : une vision structurée pour piloter la conformité

Pour permettre aux RSSI et à leurs équipes de s’organiser, DORA repose sur cinq grands piliers qui structurent toutes les exigences : de la gouvernance aux tests de résilience, en passant par la gestion des tiers et les obligations de reporting.

Avant de détailler chaque pilier dans les prochaines parties, voici une vue d’ensemble pour bien cadrer l’approche :

Ce tableau doit être perçu comme la feuille de route du RSSI pour piloter la conformité DORA.

Maintenant que ce cadrage est posé, nous allons entrer dans le détail de chaque pilier, en nous concentrant sur trois aspects essentiels pour chaque thème :

- Ce que dit DORA : les exigences précises.

- Ce que le RSSI doit mettre en œuvre pour se conformer.

- Quels livrables et preuves les autorités attendront en cas de contrôle.

Vous débutez votre mise en conformité ?

Accédez gratuitement à notre sandbox Auditool pour explorer les modules dédiés à la gouvernance, aux risques, et à la conformité.

👉 Demander un accès à la sandbox

Commençons par le premier pilier : la gouvernance et la gestion des risques TIC.

Gouvernance et gestion des risques TIC : poser un cadre robuste et conforme

Après avoir posé le cadre général de DORA, il est temps d’entrer dans le concret.

Le premier pilier, et sans doute le plus structurant, concerne la gouvernance et la gestion des risques TIC.

DORA impose aux institutions financières une approche formelle et documentée pour anticiper et encadrer les risques numériques, avec une forte implication de la direction générale et une responsabilisation accrue du RSSI.

Ce que dit DORA : des exigences fortes en gouvernance et gestion des risques

DORA impose aux établissements financiers de mettre en place un cadre complet et documenté pour gérer les risques liés aux TIC, couvrant l’ensemble des activités critiques. Il est également essentiel d’intégrer la cybersécurité et la résilience dans la gouvernance, avec une implication directe des dirigeants, des organes de contrôle, et de la direction générale, qui doivent être informés, responsables et engagés.

L’approche à adopter doit être proportionnée mais rigoureuse, en tenant compte de la taille, de la nature et de la complexité des services fournis. DORA impose de formaliser des politiques, des procédures et des processus encadrant la gestion des risques, la sécurité des systèmes, la continuité d’activité, et la gestion des relations avec les prestataires TIC.

Ce que dit explicitement DORA (article 5) : “Les entités financières doivent disposer d’un cadre de gestion des risques liés aux TIC solide, complet et documenté, approuvé et suivi par la direction”.

Ce que cela implique concrètement pour le RSSI : construire un cadre formel et aligné

Pour un RSSI, cela implique de passer au-delà des pratiques informelles ou fragmentées. Il faut structurer un cadre global de gestion des risques TIC, validé par la gouvernance. Le RSSI doit être en mesure de piloter cette démarche de manière formelle et complète.

Voici les actions concrètes à mettre en œuvre :

Le RSSI doit élaborer une politique formelle de gestion des risques TIC, en détaillant les principes généraux tels que l’approche basée sur les risques, tout en assurant la conformité avec des standards comme ISO 27001. La politique doit définir de manière claire les rôles et responsabilités de toutes les parties prenantes (RSSI, DSI, direction générale, audit, etc.), et les processus de cartographie, d’évaluation et de traitement des risques.

Il est également crucial de réaliser une cartographie des actifs et des services critiques, en identifiant ce qui est essentiel au bon fonctionnement de l’organisation, en particulier les processus liés aux services financiers essentiels. Cette cartographie permettra de prioriser les actions de sécurisation.

Le RSSI doit mettre en œuvre une méthode d’analyse des risques numériques, en s’appuyant sur des méthodologies reconnues telles qu’EBIOS, ISO 27005 ou le NIST RMF (Risk Management Framework).

Les procédures associées doivent être formalisées, avec notamment une politique de sécurité des systèmes d’information (PSSI), un plan de continuité et de reprise d’activité (PCA/PRA), et des processus de gestion des vulnérabilités et des mises à jour critiques. Une attention particulière doit également être portée à la gestion des accès et des habilitations.

Le RSSI doit aussi mettre en place un système de reporting régulier à la direction générale sur l’état de la sécurité et des risques, afin d’assurer une implication continue du top management dans la gouvernance de la cybersécurité.

Il est important de noter que cette politique devra également s’aligner sur le RTS Risk Management Framework, qui précise les exigences techniques et organisationnelles attendues en matière de gestion des risques TIC pour les entités financières.

Les livrables attendus par les autorités : preuves concrètes de conformité

Les régulateurs (ACPR, ESMA, BCE, etc.) exigeront la production de preuves formelles et à jour.

Voici les livrables minimum à anticiper :

Ce qu’il faut retenir :

- Le RSSI devient un acteur clé du pilotage des risques, et doit formaliser ce qui était parfois implicite.

- Ce pilier est la fondation de la conformité DORA, sur laquelle reposent tous les autres (incidents, tests, fournisseurs).

- L’objectif est aussi d’impliquer durablement la direction générale dans les enjeux cybersécurité, ce qui peut renforcer la légitimité des équipes SSI.

Besoin de sensibiliser les équipes à la gouvernance de la cybersécurité ?

Découvrez les modules Phosforea sur la gestion des risques et l’implication de la direction.

👉 Testez nos contenus de sensibilisation pendant 10 jours gratuitement

Maintenant que le cadre de gouvernance et de gestion des risques est posé, la prochaine étape consiste à savoir comment réagir aux incidents majeurs.

Dans la partie suivante, nous verrons comment structurer la détection, la gestion et la déclaration des incidents TIC, en conformité avec les exigences précises de DORA.

Gestion des incidents majeurs : anticiper et réagir efficacement

Une fois la gouvernance et la gestion des risques posées, le deuxième pilier essentiel de DORA concerne la gestion des incidents majeurs liés aux TIC.

DORA impose une approche rigoureuse, documentée et réactive pour traiter les incidents graves qui pourraient affecter la stabilité financière, la sécurité des systèmes, ou la confiance des clients.

Pour les RSSI, cela suppose d’adapter et formaliser les processus existants, et surtout de garantir la capacité à notifier rapidement les autorités compétentes.

Ce que dit DORA : obligations en matière de gestion et de notification des incidents

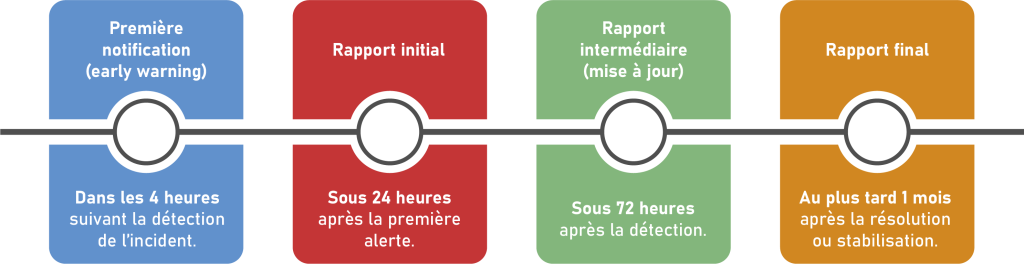

DORA impose aux entités financières de détecter, gérer et documenter tout incident majeur lié aux TIC susceptible d’impacter les opérations, les services critiques, ou la sécurité. Il faut notifier ces incidents rapidement aux autorités compétentes, selon un format et des délais bien définis.

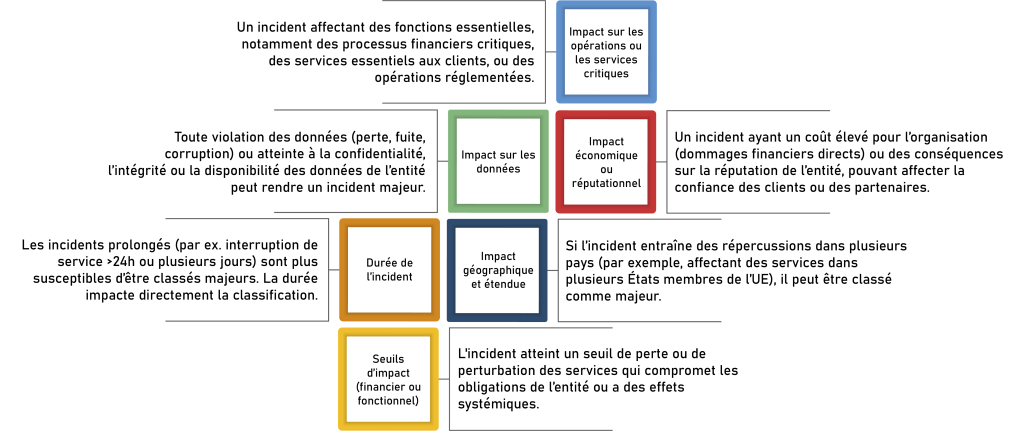

Pour cela, DORA requiert également la mise en place d’un processus structuré de classification des incidents permettant de déterminer si un incident est “majeur” selon des critères précis. Un incident majeur est un événement qui a un impact significatif sur la sécurité des systèmes d’information d’une entité financière. DORA et ses RTS (Regulatory Technical Standards) définissent des critères précis pour déterminer si un incident doit être classé comme majeur et, par conséquent, soumis à une notification rapide.

Critères clés pour qu’un incident soit considéré majeur :

Rappel des exigences précises issues du règlement (et RTS/ITS) :

Les notifications se font via le portail OneGate, selon les formats prévus (JSON, CSV).

Attention : Le non-respect des délais ou l’absence de notification expose l’entreprise à des sanctions.

Ce que cela implique pour le RSSI : organiser et formaliser la gestion des incidents

Pour répondre aux exigences DORA, le RSSI doit bâtir un dispositif robuste, articulé autour de trois axes principaux : détection, gestion, et notification.

- Détection et classification des incidents

Il s’agit de définir une procédure claire de détection des incidents, s’appuyant sur des outils tels que SOC, SIEM, EDR, et autres dispositifs. Une fois détectés, les incidents doivent être classifiés selon les critères DORA pour déterminer s’ils relèvent ou non d’un “incident majeur”. Les équipes (IT, métiers) doivent être formées à reconnaître et signaler les incidents conformément à cette classification.

- Gestion et réponse aux incidents

Il est essentiel de structurer un processus d’escalade interne, permettant au RSSI de remonter l’incident vers la gouvernance. Une équipe dédiée à la réponse aux incidents (CSIRT ou cellule de crise) doit être mise en place avec des rôles et responsabilités définis. Des plans de réponse types (par exemple : attaque ransomware, indisponibilité de service, fuite de données) doivent être préparés pour chaque scénario.

- Notification et relation avec les autorités

Le RSSI doit formaliser une procédure de notification DORA, intégrée aux processus d’incidents, pour garantir que chaque étape soit respectée. Les modèles de rapports conformes doivent être préparés pour répondre aux exigences des autorités, que ce soit pour la notification initiale ou les mises à jour régulières. Il est crucial d’identifier les personnes habilitées à transmettre les notifications (RSSI, DPO, direction juridique) et de s’assurer que tout est prêt pour l’envoi rapide des rapports.

Livrables attendus par les autorités : preuves et traçabilité

Les autorités s’attendent à voir des documents formels et à jour, capables de démontrer la capacité de l’organisation à gérer et notifier les incidents.

Ce qu’il faut retenir :

- La capacité de notifier en 4h impose d’avoir des processus bien rodés, validés et testés.

- Le RSSI doit veiller à impliquer les équipes métiers et IT dans cette démarche (les incidents peuvent venir de tous les services).

- Au-delà de la conformité, une bonne gestion des incidents est aussi une opportunité de renforcer la maturité globale de l’organisation en cybersécurité.

Centralisez vos procédures et rapports de notification dans Auditool

Stockez, mettez à jour et partagez vos modèles de rapports (early warning, rapport final, etc.) dans un espace dédié.

👉 Essayer la sandbox

Après la gestion des incidents, DORA va plus loin en imposant des tests réguliers pour s’assurer que les dispositifs de sécurité et de résilience fonctionnent réellement.

Dans la partie suivante, nous verrons comment organiser ces tests, y compris les fameux TLPT (Threat-Led Penetration Tests), et comment les intégrer dans une stratégie sécurité cohérente.

Tests de résilience : intégrer les TLPT et autres tests dans la stratégie sécurité

Après avoir structuré la gouvernance et la gestion des incidents, le troisième pilier DORA impose aux institutions financières de vérifier concrètement l’efficacité de leurs dispositifs via des tests de résilience réguliers.

Ces tests, parfois déjà réalisés par certaines organisations sous forme de pentests ou audits, sont désormais obligatoires et encadrés par le régulateur, avec un niveau d’exigence renforcé.

Ils incluent notamment les TLPT (Threat-Led Penetration Tests), qui vont bien au-delà des tests classiques et visent à simuler des attaques réelles.

L’objectif : passer d’une sécurité “théorique” à une sécurité “prouvée” et testée sur le terrain.

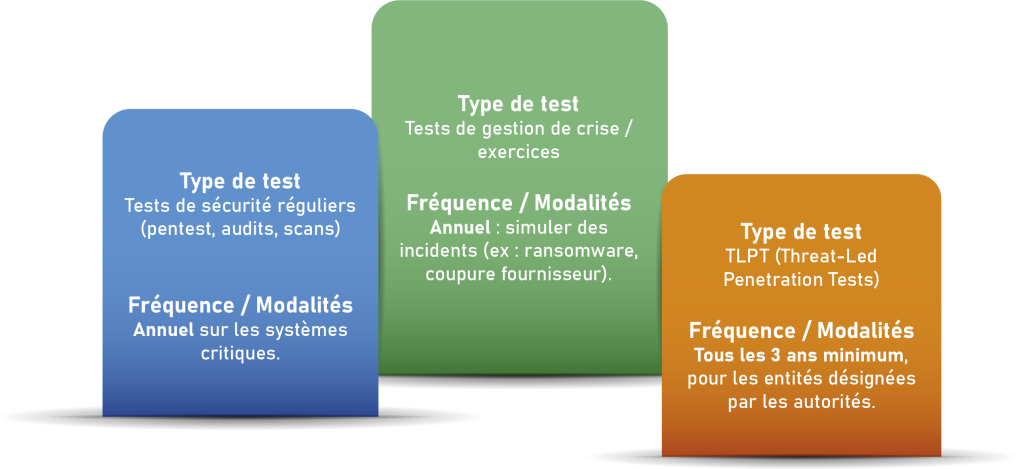

Ce que dit DORA : tests réguliers, obligatoires et encadrés

DORA impose aux entités financières de réaliser des tests réguliers de sécurité et de résilience, couvrant les systèmes TIC critiques, les processus métiers essentiels et les interactions avec les fournisseurs. Ces tests doivent être adaptés à la taille, au profil de risque et aux services proposés par chaque organisation.

Les entités désignées par les régulateurs doivent réaliser des TLPT (Threat-Led Penetration Tests) au moins tous les 3 ans, selon un cadre précis défini par les autorités européennes.

Ce que précisent les RTS/ITS sur les tests de résilience :

Ce que cela implique pour le RSSI : bâtir une stratégie de tests cohérente et alignée

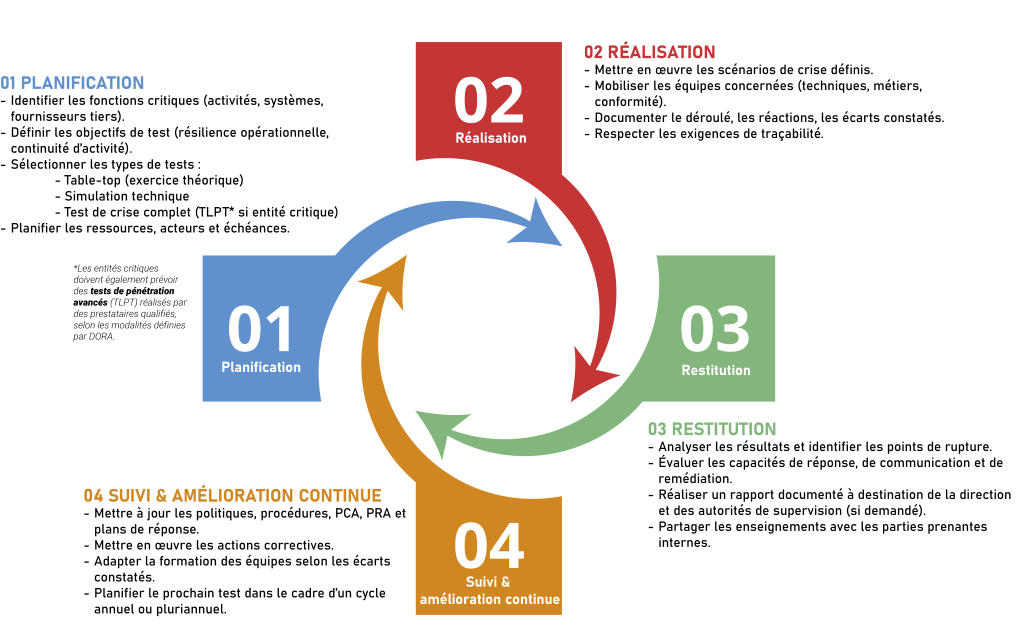

Construire une stratégie de tests de résilience alignée sur DORA suppose une démarche structurée et itérative. Le RSSI doit planifier, piloter et exploiter ces tests de manière continue pour en faire un levier concret de sécurité opérationnelle.

Le schéma ci-dessous présente les 4 grandes étapes du cycle de tests de résilience à mettre en œuvre pour répondre aux exigences du règlement :

Pourquoi les tests deviennent obligatoires : assurer la résilience et la sécurité continues

Les tests de résilience sont désormais une exigence réglementaire majeure. En raison de l’évolution rapide des menaces et de l’augmentation des cyber-risques, DORA impose ces tests pour garantir que les dispositifs de sécurité ne sont pas seulement théoriques, mais qu’ils ont été mis à l’épreuve sur le terrain.

Les tests réguliers permettent de vérifier la résilience des systèmes face aux attaques réelles, aux pannes, et aux autres événements perturbateurs. Ils aident aussi à tester l’efficacité des processus internes, assurant ainsi la protection continue des services financiers.

Ces tests permettent également de démontrer aux régulateurs et partenaires que l’entité est prête à faire face à une crise, et qu’elle dispose des moyens nécessaires pour réagir efficacement.

Les régulateurs attendent des preuves tangibles et documentées que les tests ont bien été réalisés et ont permis d’identifier (et corriger) des faiblesses.

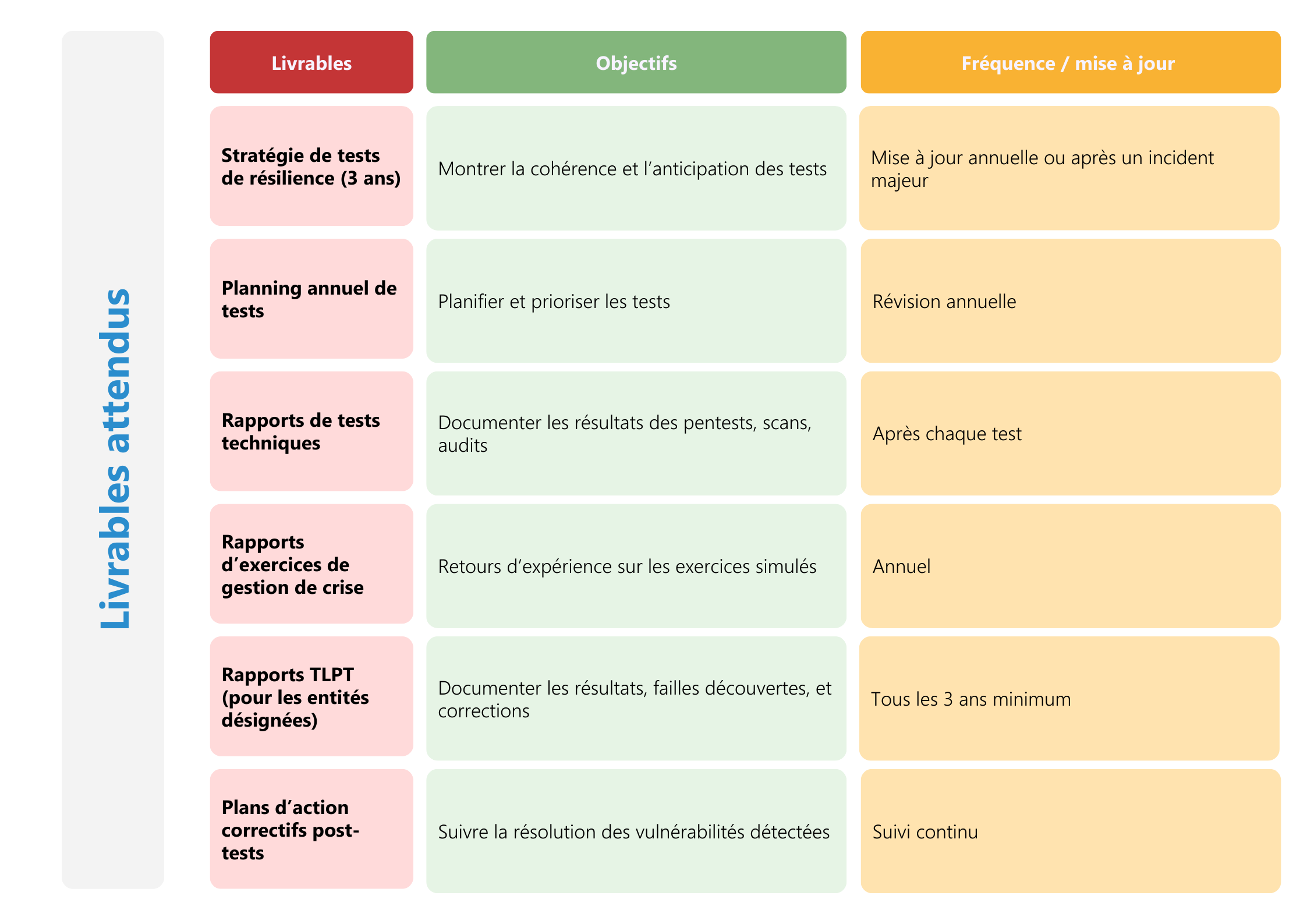

Pour garantir la conformité continue aux exigences de DORA, les entités financières doivent produire des livrables réguliers et détaillés. Ces documents permettent de démontrer que les tests ont été réalisés conformément aux exigences réglementaires et qu’ils ont permis de corriger les vulnérabilités identifiées. Voici les principaux livrables à anticiper et à maintenir à jour :

Ce qu’il faut retenir :

- Les tests de résilience ne sont plus une option : ils deviennent un levier clé pour démontrer la solidité des dispositifs exigences précises.

- Les TLPT marquent une exigence de “mise à l’épreuve réelle”, avec une implication nécessaire du top management.

- Le RSSI doit piloter une approche pluriannuelle, structurée et documentée, engageant l’ensemble de l’organisation.

Une fois ces tests en place, un autre enjeu clé reste à traiter : la gestion des fournisseurs TIC, qui sont au cœur des chaînes critiques et des cyber-risques.

Dans la partie suivante, nous verrons comment maîtriser les risques liés aux prestataires, en conformité avec les exigences DORA.

Maîtriser les risques liés aux fournisseurs TIC : une priorité renforcée par DORA

Dans un environnement où la sous-traitance TIC est devenue incontournable, les relations avec les prestataires (cloud, hébergeurs, SaaS, infogérance, etc.) sont un maillon critique de la sécurité.

DORA place la gestion des fournisseurs TIC au cœur de la conformité, en imposant aux institutions financières de reprendre le contrôle sur ces relations et de garantir la résilience des services externalisés.

L’objectif : que la sécurité et la continuité des services soient assurées, même via des tiers, et que l’entité financière reste responsable en toutes circonstances.

Ce que dit DORA : des obligations claires pour maîtriser les fournisseurs TIC

DORA impose aux entités financières plusieurs obligations clés concernant la gestion des fournisseurs TIC. Tout d’abord, elles doivent identifier et recenser l’ensemble des prestataires TIC, en maintenant un registre à jour. Ensuite, il est nécessaire d’évaluer les risques associés à chaque fournisseur, en particulier ceux qui sont considérés comme critiques ou essentiels pour l’activité. DORA oblige également les institutions financières à encadrer strictement les relations contractuelles en imposant des clauses précises, qui couvrent des aspects tels que :

- Les obligations de sécurité, de résilience, et de gestion des incidents.

- Le droit d’audit, les modalités d’accès aux informations et de contrôle.

- La continuité d’activité et les garanties en cas de rupture ou de défaillance du fournisseur.

Enfin, DORA impose aux entités financières d’organiser une surveillance continue de leurs prestataires, incluant des audits réguliers, des revues de conformité, et un suivi des incidents. Même si un service est sous-traité, l’entité financière reste responsable devant les régulateurs en cas d’incident ou de non-conformité du fournisseur.

À retenir : Bien que le service soit sous-traité, l’entité financière conserve la responsabilité totale devant les régulateurs en cas d’incident ou de non-conformité de la part du fournisseur.

Ce que cela implique pour le RSSI : structurer un programme complet de gestion des tiers TIC

Pour répondre à ces exigences, le RSSI, en collaboration avec les achats, la DSI et la direction juridique, doit bâtir un dispositif structuré de gestion des tiers TIC. Voici les étapes essentielles pour mettre en place un tel programme

- Recenser et cartographier les fournisseurs TIC

Il est crucial d’établir un registre complet des prestataires, avec une fiche pour chaque fournisseur. Ce registre doit inclure : les services fournis, le caractère critique ou non de chaque fournisseur (avec des critères d’évaluation formalisés), et les clauses contractuelles spécifiques à DORA (audit, sécurité, continuité).

- Évaluer les risques liés aux fournisseurs

Le RSSI doit mettre en œuvre une méthodologie d’analyse des risques dédiée aux tiers TIC. Cette analyse prendra en compte la sensibilité des données confiées, l’impact potentiel sur la continuité d’activité, et le niveau de dépendance technologique vis-à-vis des fournisseurs. Une revue annuelle des risques fournisseurs devra être réalisée, avec une priorisation des risques identifiés.

- Encadrer les contrats et formaliser les attentes

Il est essentiel de revoir les contrats existants pour intégrer les clauses DORA obligatoires, notamment : le droit d’audit, l’obligation de signaler les incidents dans les délais, et les garanties concernant la continuité et réversibilité des services fournis. Des modèles de clauses doivent également être à disposition pour les nouveaux contrats ou les renouvellements.

- Mettre en place un programme de surveillance continue

Pour assurer une gestion continue, le RSSI doit organiser des revues périodiques des prestataires critiques (au moins une fois par an), réaliser des audits réguliers de conformité aux exigences de sécurité, et suivre les incidents ou failles déclarées par les fournisseurs.

Livrables attendus par les autorités : documents et preuves de contrôle des tiers

Les autorités de supervision attendent que l’organisation puisse démontrer une maîtrise complète et continue de ses relations fournisseurs TIC.

Voici les livrables essentiels à produire et à maintenir à jour :

Sanctions en cas de non-conformité :

Le non-respect de ces obligations peut entraîner des sanctions significatives : des amendes, des restrictions opérationnelles, voire des interdictions d’exercer certaines activités. Cela souligne l’importance de maintenir à jour et de respecter rigoureusement les exigences DORA.

Ce qu’il faut retenir :

- Les fournisseurs TIC sont désormais un maillon central de la conformité DORA : il ne s’agit plus seulement de “faire confiance”, mais de “vérifier et exiger”.

- Le RSSI doit travailler main dans la main avec les achats, le juridique et la gouvernance pour garantir que les engagements de sécurité soient respectés.

- Le registre des prestataires et les clauses contractuelles deviennent des preuves clés lors des audits DORA.

Sensibilisez vos collaborateurs aux enjeux DORA

Formations courtes, quiz et modules e-learning disponibles sur Phosforea.

👉 Consulter le catalogue Phosforea

Après avoir exploré les cinq piliers opérationnels de DORA, ce chapitre aborde une obligation complémentaire souvent sous-estimée : la transparence inter-entreprises, désormais formalisée dans les articles 45.2 et 45.3 du règlement.

Renforcer la transparence entre entités financières : une exigence du pilier 5

Au-delà des obligations de reporting auprès des autorités, DORA impose également une exigence renforcée de transparence entre entités financières. Cette obligation vise à améliorer la résilience collective du secteur en facilitant la circulation d’informations critiques entre établissements potentiellement concernés par un même risque ou incident.

Cette dimension est précisée aux articles 45.2 et 45.3 du règlement DORA, et constitue un élément encore trop souvent négligé dans les démarches de conformité.

Ce que dit DORA : une obligation de partage d’information entre acteurs du secteur financier

Les articles 45.2 et 45.3 introduisent l’obligation, pour toute entité financière, de partager certaines informations avec d’autres entités du secteur susceptibles d’être exposées aux mêmes risques opérationnels ou numériques.

Extraits clés :

- Les entités financières doivent échanger des informations utiles avec d’autres entités susceptibles d’être affectées par le même incident ou la même menace ;

- Elles doivent documenter les modalités, la fréquence et les contenus des échanges ;

- Elles doivent également notifier les autorités compétentes de ces communications.

Quelles entités sont concernées ?

Sont concernées par cette obligation de transparence :

- Les établissements de crédit (banques) ;

- Les établissements de paiement et de monnaie électronique ;

- Les entreprises d’investissement ;

- Les compagnies d’assurance et de réassurance ;

- Les prestataires de services de crypto-actifs (PSCA) ;

- Les gestionnaires de fonds, chambres de compensation, plateformes de négociation ;

- Les prestataires tiers TIC critiques impliqués dans des services communs à plusieurs entités financières.

Ne sont pas concernées :

- Les entités non financières (clients finaux, PME non régulées) ;

- Les prestataires TIC non critiques ;

- Les entités internes d’un même groupe, sauf si elles sont juridiquement distinctes et régulées.

💡 En pratique : si votre fournisseur cloud est commun à plusieurs banques, et qu’une vulnérabilité majeure est découverte, vous devez en informer les autres banques concernées et en notifier les autorités.

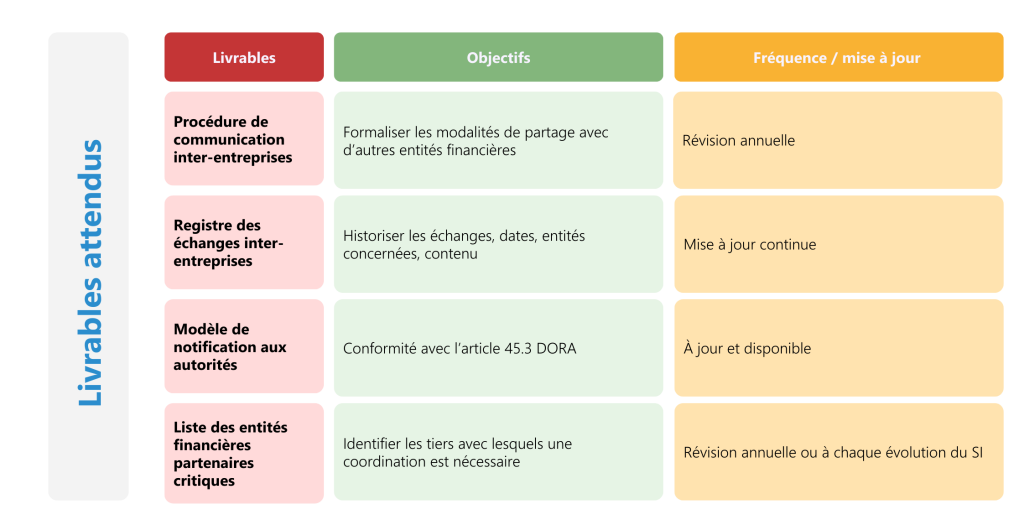

Ce que cela implique concrètement pour le RSSI : structurer un dispositif de coordination externe

Pour répondre à cette exigence, les RSSI doivent intégrer dans leur politique de conformité DORA une démarche formalisée de coordination inter-entreprises, en particulier avec les entités avec lesquelles ils partagent des fournisseurs critiques, des systèmes d’interconnexion ou des processus métiers interdépendants.

Actions à mettre en œuvre :

- Identifier les entités financières partenaires critiques, sur la base des dépendances communes (fournisseurs, services, processus).

- Élaborer une procédure formelle de communication inter-entreprises, avec :

- Déclencheurs (incident partagé, vulnérabilité critique, attaque ciblée multi-acteurs) ;

- Canaux sécurisés (emails chiffrés, portails, hotline cyber) ;

- Formats de messages et modèles de notification ;

- Interlocuteurs désignés (RSSI, DPO, cellule de crise).

- Noter chaque échange dans un registre traçable, et le notifier aux autorités compétentes.

6.3 Livrables attendus par les autorités : preuve de coordination et de transparence sectorielle

Ce qu’il faut retenir :

- La transparence DORA s’applique entre entités financières distinctes et régulées, partageant un risque ou un fournisseur critique.

- Le RSSI doit anticiper ces obligations par une procédure dédiée, sécurisée et traçable.

- En cas d’incident partagé, le défaut de notification inter-entreprises peut être sanctionné au même titre qu’un défaut de notification aux autorités.

- Ce volet renforce la cybersécurité collaborative dans un écosystème financier de plus en plus interconnecté.

Avant de conclure cet article, il reste une étape essentielle : vous auto-évaluer et mesurer votre niveau de préparation à DORA.

Dans la dernière partie, nous vous proposons un diagnostic rapide pour savoir où vous en êtes, et identifier les actions prioritaires à lancer rapidement.

Diagnostic express : Où en êtes-vous ?

Maintenant que vous avez une vue d’ensemble des exigences DORA, il est essentiel de se poser une question fondamentale : où en est votre organisation aujourd’hui ?

Ce diagnostic express vous aide à faire un état des lieux rapide, structuré et précis de votre situation. L’objectif est d’identifier les points forts et les priorités, tout en préparant un plan d’action clair et aligné sur DORA. Cela permet aussi d’engager la direction sur les investissements nécessaires pour garantir la conformité.

Ce diagnostic peut également servir de base pour une discussion avec vos équipes internes (audit, conformité, prestataires), afin de créer un consensus et de renforcer la collaboration autour de la conformité.

Comment utiliser ce diagnostic ?

Ce diagnostic repose sur une grille d’auto-évaluation qui vous permet de vous situer dans votre démarche de conformité. Elle repose sur les 5 piliers clés de DORA.

Pour chaque domaine, posez-vous les bonnes questions, puis attribuez un score en fonction de votre préparation. Ce score vous permet de visualiser rapidement où vous êtes et où des efforts sont encore nécessaires.

L’objectif n’est pas d’atteindre immédiatement un score parfait, mais plutôt de comprendre où vous vous situez et quelles priorités doivent être fixées pour avancer.

Grille d’auto-évaluation : vos fondamentaux DORA

Voici la grille d’auto-évaluation que nous vous proposons pour les 5 piliers DORA. À travers des questions clés, vous pourrez évaluer où se trouvent vos points forts et les domaines nécessitant une attention particulière.:

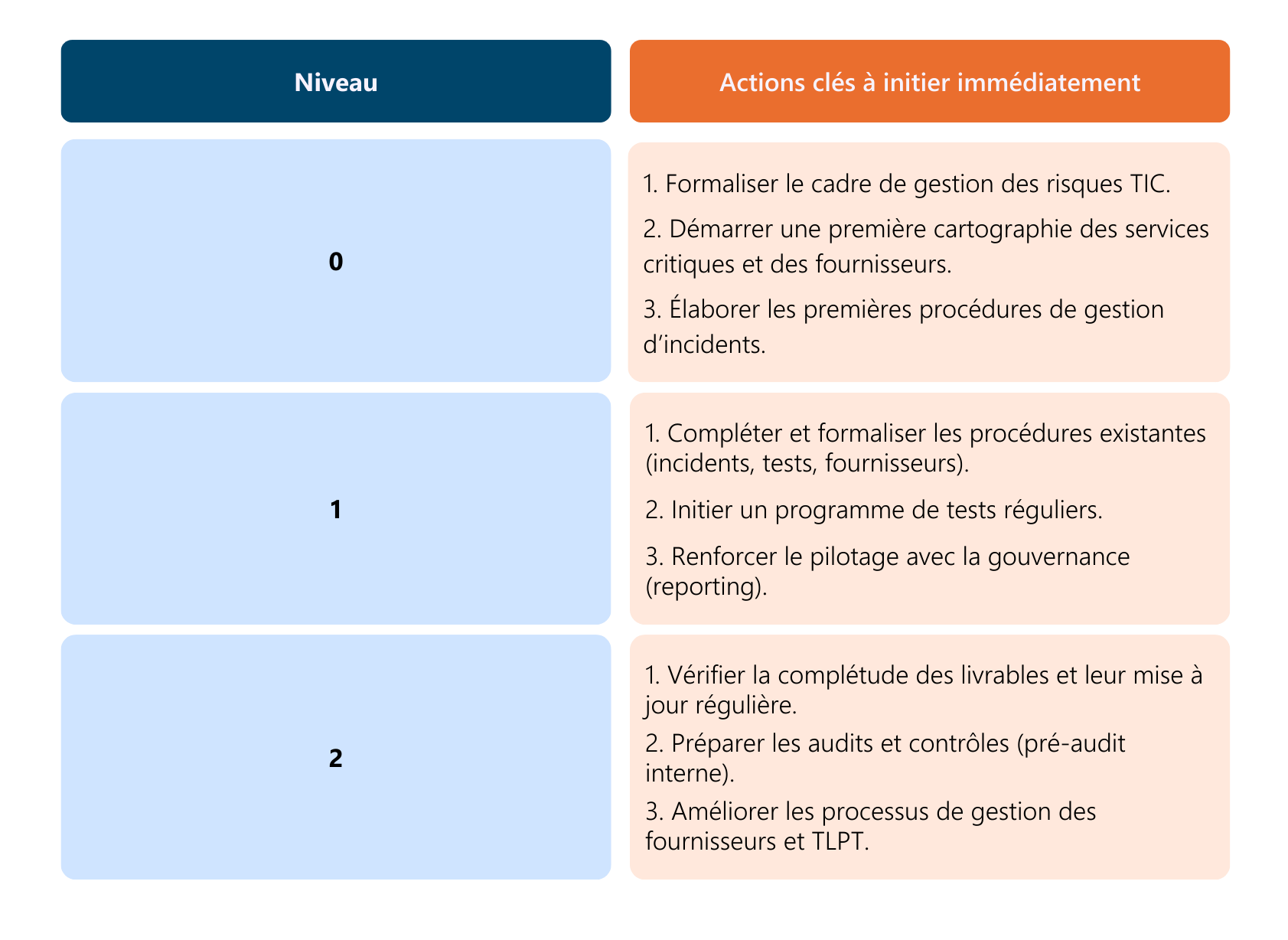

Comment interpréter les résultats ?

Une fois que vous avez attribué un score à chaque pilier, additionnez-les pour obtenir un total sur 15. Ce total vous permettra de positionner votre organisation dans l’une des trois catégories suivantes :

Ce diagnostic vous aide à évaluer rapidement où vous en êtes par rapport à DORA, afin de mieux planifier les prochaines étapes et prioriser les actions à mettre en place.

Et après ?

En fonction de votre score, voici les actions prioritaires à envisager :

Ce diagnostic est un outil stratégique pour structurer un plan d’action clair. Il permet de passer à l’action rapidement tout en offrant une vision claire de votre niveau de préparation face aux exigences de DORA. En l’intégrant dans votre processus de gestion de conformité, vous pouvez non seulement évaluer l’état actuel, mais aussi identifier les zones nécessitant des améliorations.

Ce diagnostic peut également être partagé avec la direction générale pour appuyer les besoins en investissements humains, techniques, ou contractuels. Pour faciliter cette démarche et optimiser le suivi, des outils comme Auditool peuvent grandement simplifier la centralisation des données et la production de rapports, vous garantissant ainsi un suivi en temps réel.

En répétant ce diagnostic tous les 6 mois, vous pourrez suivre votre progression vers la conformité complète et ajuster vos priorités en fonction de l’évolution de vos processus et de vos besoins, tout en bénéficiant des fonctionnalités d’un outil dédié comme Auditool pour garantir une gestion fluide et proactive.

DORA, une opportunité d’aligner cybersécurité et performance opérationnelle

À travers ce guide, vous avez maintenant une compréhension claire des exigences de DORA et des actions nécessaires pour y répondre efficacement. DORA n’est pas seulement une contrainte réglementaire : elle représente également un levier stratégique pour structurer la cybersécurité de votre organisation. En abordant les cinq piliers de DORA, vous êtes en mesure de renforcer la résilience de vos systèmes et de garantir une gestion optimale des risques TIC, des incidents majeurs, des tests de résilience, et de vos relations avec les fournisseurs.

Ce que vous devez retenir :

- DORA comme levier stratégique : Non seulement une exigence réglementaire, mais une occasion de réorganiser la cybersécurité et d’aligner les objectifs de sécurité avec la performance de l’organisation.

- Approche pragmatique et actionnable : Ce guide met l’accent sur des actions concrètes, des livrables clairs et des bonnes pratiques pour vous guider tout au long du processus.

- Engagement de la direction : L’implication du top management est essentielle. DORA exige une gouvernance renforcée et une communication régulière sur l’état de la sécurité.

- Diagnostic et progression : L’auto-évaluation vous permet de positionner votre organisation et d’identifier les priorités. Une mise à jour régulière de votre stratégie est clé pour maintenir la conformité et la résilience face aux cyber-risques.

En intégrant DORA dans votre stratégie de cybersécurité, vous ne vous contentez pas de vous conformer aux exigences réglementaires ; vous créez un environnement plus sécurisé et plus résilient, ce qui renforce la confiance des parties prenantes et améliore les performances opérationnelles à long terme.

Prochaines étapes :

- Formalisez rapidement un cadre de gestion des risques TIC.

- Testez régulièrement vos systèmes et assurez-vous que tous les incidents majeurs sont traités selon les exigences DORA.

- Partagez ce guide et le diagnostic avec vos équipes pour obtenir leur engagement et structurer un plan d’action efficace.

- Réévaluez tous les six mois pour suivre votre progression et ajuster vos priorités en fonction des nouvelles menaces et évolutions réglementaires.

Ainsi, avec DORA comme base, votre organisation peut non seulement se conformer, mais aussi développer une culture de sécurité robuste et une résilience numérique durable.

Pour aller plus loin : La conformité NIS2 et son intégration avec DORA

Alors que vous avez maintenant une vision claire des exigences de DORA et des actions à entreprendre pour vous conformer, il est également crucial de prendre en compte la directive NIS2 sur la sécurité des réseaux et des systèmes d’information. Comme DORA, la conformité à NIS2 est essentielle pour garantir la résilience numérique de votre organisation face aux cybermenaces.

Découvrez notre guide complet sur la mise en conformité avec NIS2 et apprenez comment aligner vos actions en matière de cybersécurité et de gestion des risques avec cette nouvelle législation.