Découvrez nos parcours de sensibilisation à la cybersécurité

Découvrez tous nos contenus e-learning

+1 Million d’utilisateurs déjà sensibilisés ou formés à la cybersécurité

Thématiques

Sécurité de la messagerie

-

DÉTECTER UNE TENTATIVE DE PHISHING Détecter un message malveillant pour ne pas se faire hameçonnerCAPSULE (4 à 6 min)

-

PROTÉGER SA MESSAGERIE S’assurer que l’accès à sa boîte mail reste un secret bien gardéCAPSULE (4 à 6 min)

-

RANSOMWARE Empêcher la contamination de son entreprise par un cryptovirusVIDÉO (1 à 2 min)

-

PHISHING Éviter de se faire hameçonnerVIDÉO (1 à 2 min)

-

J’IDENTIFIE LES TENTATIVES D’HAMEÇONNAGE Identifier les messages malveillantsACTIV'LEARNING (10 à 12 min)

-

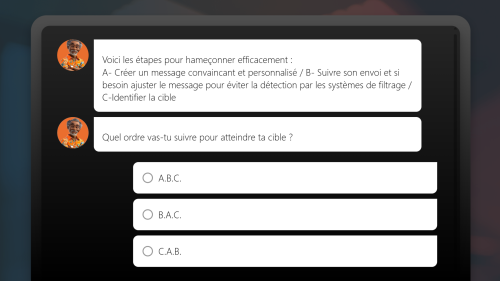

PHISHING À L’ÈRE DE L’IA Comprendre les techniques d’hameçonnage et appliquer les bonnes pratiques pour les contrerDARK SIDE (5 min)

Sécurité des informations

-

ENVOYER UN DOCUMENT CONFIDENTIEL Diffuser un document confidentiel à un client ou un collaborateur en toute sécuritéCAPSULE (4 à 6 min)

-

PROTÉGER MES DONNÉES DURANT LEUR CYCLE DE VIE Appliquer les bonnes pratiques de protection des données tout au long de leur cycle de vieCAPSULE (4 à 6 min)

-

CHIFFREMENT Chiffrer les informations pour les manipuler et les transmettreVIDÉO (1 à 2 min)

-

CLOUD Utiliser le cloud en sécuritéVIDÉO (1 à 2 min)

-

JE SÉCURISE MES DONNÉES Identifier les différents types de données, les niveaux de sensibilité et les modalités d’accèsACTIV'LEARNING (10 à 12 min)

-

ZED Chiffrer mes données avec ZedSIMULATION (5 min)

-

7ZIP Chiffrer mes données avec 7ZipSIMULATION (5 min)

-

ANDROID Paramétrer la confidentialité sur AndroidSIMULATION (5 min)

-

IOS Paramétrer la confidentialité sur iOSSIMULATION (5 min)

-

SHAREPOINT Utiliser Sharepoint en sécuritéSIMULATION (5 min)

-

GOOGLE DRIVE Utiliser Google Drive en sécuritéSIMULATION (5 min)

-

ENVOI DE DONNÉES Découvrir les risques d’envoi de données et appliquer les bonnes pratiques de sécuritéDARK SIDE (5 min)

Sécurité de l'authentification

-

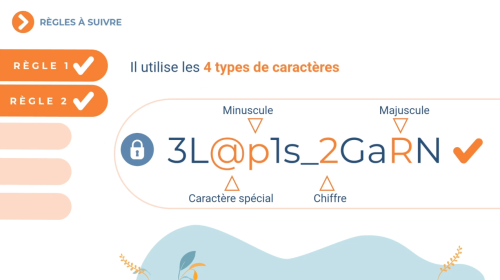

MOT DE PASSE Créer un mot de passe sécuriséVIDÉO (1 à 2 min)

-

JE M’AUTHENTIFIE Mettre en oeuvre les principes de l’authentificationACTIV'LEARNING (10 à 12 min)

-

KEEPASS Gérer mes mots de passe avec KeepassSIMULATION (5 min)

-

VAULTWARDEN Chiffrer mes données avec 7ZipSIMULATION (5 min)

-

MOT DE PASSE Découvrir la vulnérabilité des mots de passe et appliquer les bonnes pratiques pour les rendre inviolablesDARK SIDE (5 min)

Sécurité en déplacement

-

TÉLÉTRAVAILLER EN SÉCURITÉ Respecter les règles de cybersécurité en situation de télétravailCAPSULE (4 à 6 min)

-

WI-FI Utiliser les réseaux Wi-Fi en sécurité contactVIDÉO (1 à 2 min)

-

TÉLÉTRAVAIL Travailler en sécurité de son domilice comme au bureauVIDÉO (1 à 2 min)

-

JE TÉLÉTRAVAILLE ET JE SUIS MOBILE Sécuriser mes données sur l’ensemble de mes matériels en mobilitéACTIV'LEARNING (10 à 12 min)

-

DÉPLACEMENTS Analyser les risques de vol ou d’espionnage opportunistes lors des déplacements et appliquer les bonnes pratiques pour s’en protégerDARK SIDE (5 min)

-

CONNEXIONS WI-FI Analyser les techniques d’attaques pour exploiter les connexions Wi-Fi et appliquer les bonnes pratiques pour se connecterDARK SIDE (5 min)

-

ÉQUIPEMENTS MOBILES Comprendre les vulnérabilités des appareils mobiles et appliquer les bonnes pratiques de sécuritéDARK SIDE (5 min)

Sécurité physique

-

BUREAU PROPRE Ranger son bureau pour protéger ses informationsVIDÉO (1 à 2 min)

-

VACANCES Partir en vacances en sécuritéVIDÉO (1 à 2 min)

-

JE PROTÈGE MON ESPACE DE TRAVAIL Respecter les mesures de protection physiquesACTIV'LEARNING (10 à 12 min)

-

SÉCURITÉ PHYSIQUE Découvrir les failles de sécurité physique et appliquer les bonnes pratiques pour protéger les locaux, le matériel et les informationsDARKSIDE (5 min)

Sécurité des équipements mobiles

-

PROTÉGER SES OBJETS CONNECTÉS Assurer la sécurité de l’entreprise lorsque tout est interconnectéCAPSULE (4 à 6 min)

-

SMISHING Se protéger des SMS malveillantsVIDÉO (1 à 2 min)

-

QUISHING Se protéger des QR Codes malveillantsVIDÉO (1 à 2 min)

-

SMARTPHONE Utiliser ses appareils nomades en sécuritéVIDÉO (1 à 2 min)

-

JE SUIS HYPERCONNECTÉ(E) Identifier les risques de mes connexions matériellesACTIV'LEARNING (10 à 12 min)

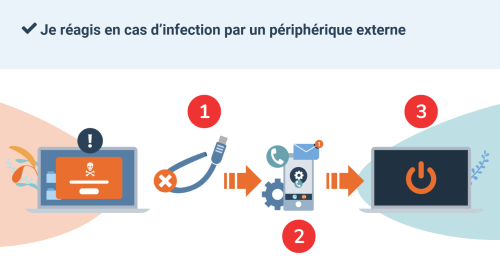

Sécurité du poste de travail

-

ÉVITER LE SHADOW IT Protéger l’entreprise de l’utilisation de ressources externesCAPSULE (4 à 6 min)

-

JE PROTÈGE MON MATÉRIEL INFORMATIQUE Adopter les bonnes pratiques pour protéger mon poste de travailACTIV'LEARNING (10 à 12 min)

Sécurité en ligne

-

DÉTECTER LES FAKE NEWS Distinguer le vrai du faux sur InternetCAPSULE (4 à 6 min)

-

ACHATS EN LIGNE Effectuer ses achats en ligne en toute sécuritéVIDÉO (1 à 2 min)

-

JE NAVIGUE SUR INTERNET Identifier les pratiques à risques sur InternetACTIV'LEARNING (10 à 12 min)

-

CONFIGURER LE NAVIGATEUR GOOGLE CHROME Paramétrer la confidentialité de mon navigateur ChromeSIMULATION (5 min)

-

CONFIGURER LE NAVIGATEUR MICROSOFT EDGE Paramétrer la confidentialité de mon navigateur EdgeSIMULATION (5 min)

-

CONFIGURER LE NAVIGATEUR SAFARI Paramétrer la confidentialité de mon navigateur SafariSIMULATION (5 min)

-

NAVIGATION SUR INTERNET Analyser les techniques pour piéger les internautes et appliquer les bonnes pratiques pour éviter les attaquesDARK SIDE (5 min)

Sécurité des communications

-

COMMUNIQUER SUR LES RÉSEAUX SOCIAUX Communiquer de manière responsable sur les réseaux sociauxCAPSULE (4 à 6 min)

-

PROTÉGER SA E-RÉPUTATION Préserver sa réputation sur InternetCAPSULE (4 à 6 min)

-

DONNÉES PRIVÉES Découvrir qui exploite les données privées sur le WebVIDÉO (1 à 2 min)

-

INGÉNIERIE SOCIALE Reconnaître les techniques de manipulation des piratesVIDÉO (1 à 2 min)

-

JE VOYAGE À L’ÉTRANGER Préparer la sécurisation de son déplacementACTIV'LEARNING (10 à 12 min)

-

SÉCURISER SON PROFIL LINKEDIN Paramétrer mon profil LinkedInSIMULATION (5 min)

-

RÉSEAUX SOCIAUX Découvrir comment les pirates informatiques collectent les informations sensibles et les bonnes pratiques pour les protégerDARK SIDE (5 min)

Sécurité générale

-

DEVENIR CYBER-RESPONSABLE S’impliquer efficacement dans la cybersécurité de l’entrepriseCAPSULE (4 à 6 min)

-

CIBLE Comprendre les intérêts des pirates et être capable de protéger ses donnéesVIDÉO (1 à 2 min)

-

MENACES INFORMATIQUES Reconnaître les menaces informatiquesVIDÉO (1 à 2 min)

-

L’ESSENTIEL DE LA CYBER Devenir cyber-responsable : identifier les tentatives d’hameçonnage, protéger ses données, sa messagerie, son matériel et réagir en cas d’attaqueACTIV'LEARNING (10 à 12 min)

-

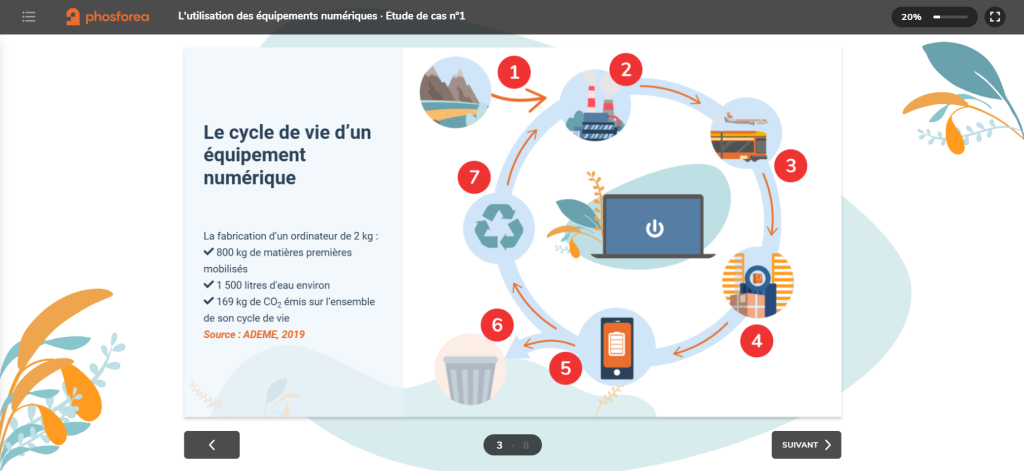

JE SUIS «ÉCO-NUMÉRIQUE» Identifier les risques écologiques liés au numériqueACTIV'LEARNING (10 à 12 min)

-

MA JOURNÉE CYBER Vivre une journée de bureau en étant acteur de la cybersécuritéACTIV'LEARNING (10 à 12 min)

Intelligence Artificielle

-

COMPRENDRE CE QU’EST UNE IA ET SES LIMITES Comprendre ce qu’est une IA, ses principes de fonctionnement et identifier ses limitesACTIV'LEARNING (10 à 12 min)

-

RISQUES DE L’IA ET BONNES PRATIQUES POUR UN USAGE SÉCURISÉ Connaître les risques associés aux IA, les actions à mettre en oeuvre pour s’en protéger et utiliser l’IA de manière critiqueACTIV'LEARNING (10 à 12 min)

-

PANORAMA DE L’IA EN ENTREPRISE : OUTILS ET USAGES Identifier les principaux outils d’IA utilisés et adopter un usage responsable et pertinent de l’IA en contexte professionnelACTIV'LEARNING (10 à 12 min)

-

IA : ATTENTION AUX DONNÉES ! Comprendre pourquoi on ne peut pas saisir n’importe quelle donnée dans une IA et connaître les règles de protectionACTIV'LEARNING (10 à 12 min)

-

L’ART DU PROMPT : FORMULER DES DEMANDES EFFICACES Formuler un prompt clair et structuré pour obtenir une réponse exploitable dans un contexte professionnelACTIV'LEARNING (10 à 12 min)

-

L’IA DANS LES OUTILS MÉTIER ET LES WORKFLOWS Comprendre comment l’IA s’intègre dans les outils utilisés au quotidienACTIV'LEARNING (10 à 12 min)

-

JE SÉCURISE MON UTILISATION DES IA Sécuriser son utilisation des intelligences artificiellesACTIV'LEARNING (10 à 12 min)

-

DEEPFAKE Lutter contre les deepfakesVIDÉO (1 à 2 min)

-

CONTENUS FALSIFIÉS PAR IA (DEEPFAKES) Analyser les techniques de deepfake et appliquer les bonnes pratiques pour ne pas être victime de contenus falsifiésDARK SIDE (5 min)

Sécurité Dev : Top 10 OWASP

-

BIENVENUE CHEZ ACME LABS Présenter les personnages récurrents et l’environnement de travail de cette bande dessinéeBANDE DESSINÉE (2 à 5 min)

-

A01: BROKEN ACCESS CONTROL Identifier les failles de contrôle d’accès et comprendre comment des accès indirects ou mal contrôlés peuvent être exploitésBANDE DESSINÉE (2 à 5 min)

-

A02: SECURITY MISCONFIGURATION Reconnaître les erreurs de configuration courantes (environnements, APIs, cloud) et leurs impacts sur la sécuritéBANDE DESSINÉE (2 à 5 min)

-

A03: SOFTWARE SUPPLY CHAIN FAILURES (NOUVEAUTÉ 2025) Comprendre les risques des dépendances tierces aux outils et adopter les bons réflexes de contrôle de la chaîne logicielleBANDE DESSINÉE (2 à 5 min)

-

A04: CRYPTOGRAPHIC FAILURES Identifier les mauvaises pratiques cryptographiques et comprendre leurs conséquences sur la protection des donnéesBANDE DESSINÉE (2 à 5 min)

-

A05: INJECTION Comprendre les mécanismes d’injection et savoir les prévenir par de bonnes pratiques de développementBANDE DESSINÉE (2 à 5 min)

-

A06: INSECURE DESIGN Intégrer la sécurité dès la conception et identifier les failles liées à des hypothèses métier ou techniques non sécuriséesBANDE DESSINÉE (2 à 5 min)

-

A07: AUTHENTICATION FAILURE Reconnaître les faiblesses des mécanismes d’authentification et les erreurs de mise en oeuvre courantesBANDE DESSINÉE (2 à 5 min)

-

A08: SOFTWARE & DATA INTEGRITY FAILURES Comprendre les risques liés à l’intégrité du code et des données tout au long du cycle de vie applicatifBANDE DESSINÉE (2 à 5 min)

-

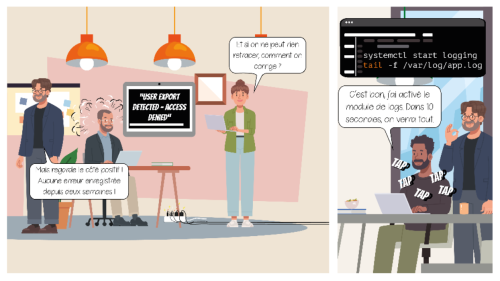

A09: SECURITY LOGGING & MONITORING FAILURES Mesurer l’importance de la journalisation et de la détection pour identifier et réagir aux incidents de sécuritéBANDE DESSINÉE (2 à 5 min)

-

A10: MISHANDLING OF EXCEPTIONAL CONDITIONS (NOUVEAUTÉ 2025) Comprendre comment une mauvaise gestion des erreurs et des situations imprévues peut devenir exploitable, et adopter une approche fail-safeBANDE DESSINÉE (2 à 5 min)

Santé, sécurité, législation

-

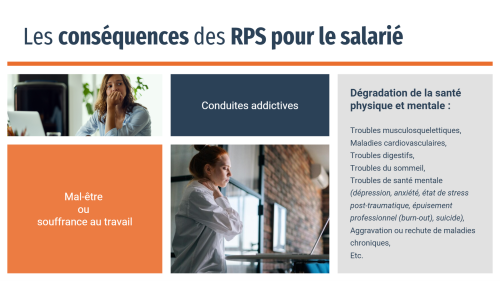

RISQUES PSYCHOSOCIAUX Identifier les risques psychosociaux (RPS), prévenir et maîtriser ces risques et agir sur la qualité de vie au travailACTIV'LEARNING (10 à 12 min)

-

AGISSEMENTS SEXISTES Définir et caractériser le harcèlement sexuel, mettre en oeuvre les dispositifs et outils de prévention et réagir en cas de harcèlement sexuelACTIV'LEARNING (10 à 12 min)

-

HARCÈLEMENT MORAL Définir et caractériser le harcèlement moral, mettre en place des dispositifs et outils de prévention et agir en cas de harcèlement déclaréACTIV'LEARNING (10 à 12 min)

-

ETHIQUE ET CORRUPTION Comprendre les enjeux d’une politique anti-corruption et respecter les règles éthiquesACTIV'LEARNING (10 à 12 min)

-

INTRODUCTION AU RGPD Expliquer les objectifs du RGPD, identifier les principes du règlement et les obligations pour les responsables des traitementsACTIV'LEARNING (10 à 12 min)

-

MANAGEMENT INCLUSIF Un enjeu collectif : identifier et signaler les biais et comportements discriminatoires, agir pour un environnement de travail inclusifACTIV'LEARNING (10 à 12 min)

-

LA MINUTE RGPD Introduire les principes et enjeux du RGPDVIDÉO (1 à 2 min)

-

IDENTITÉ NUMÉRIQUE Protéger son identité numériqueACTIV'LEARNING (10 à 12 min)

-

PROPRIÉTÉ INTELLECTUELLE DES DONNÉES SUR INTERNET Comprendre les droits sur les données et éviter la fuite de données via des outils en ligne.ACTIV'LEARNING (10 à 12 min)

-

CYBER HARCÈLEMENT Comprendre les mécanismes de cyber harcèlement, le signaler et agir pour se protégerACTIV'LEARNING (10 à 12 min)

-

DROIT SOCIAL Définir le cadre juridique, les enjeux de prévention et identifier les risques sociaux de l’entreprise pour les gérerACTIV'LEARNING (10 à 12 min)

Sécurité des systèmes d'information

-

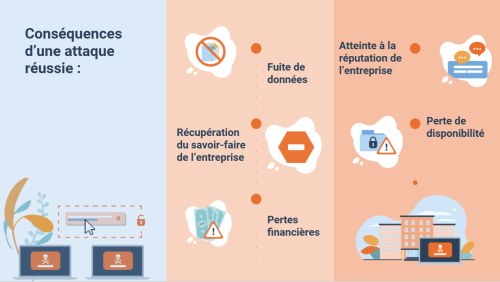

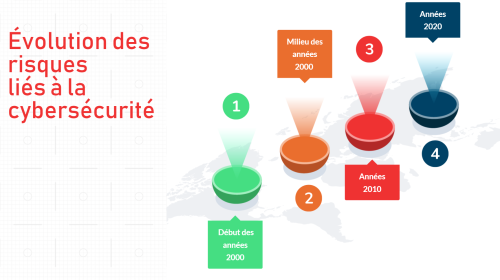

ENJEUX DE LA CYBERSÉCURITÉ Identifier les sources de menaces et connaître les mesures de protection à suivre pour s’impliquer dans la démarche de protection des systèmesACTIV'LEARNING (10 à 12 min)

-

INTÉGRATION DE LA CYBER DANS LA GOUVERNANCE DE L’ENTREPRISE Identifier les acteurs de la cybersécurité et leur rôle ainsi que les documents utiles et les mesures organisationnelles et techniquesACTIV'LEARNING (10 à 12 min)

-

PROTECTION DES DONNÉES Gérer les identités et l’accès aux données en fonction du besoin d’en connaître et du moindre privilègeACTIV'LEARNING (10 à 12 min)

-

INTÉGRATION DE LA SÉCURITÉ DANS LES PROJETS Intégrer la sécurité tout au long des projets pour fournir des produits sécurisésACTIV'LEARNING (10 à 12 min)

-

SÉCURITÉ ET GESTION DES TIERS Acquérir les compétences nécessaires pour évaluer, sécuriser et contrôler les accords avec les tiersACTIV'LEARNING (10 à 12 min)

-

CYBERSÉCURITÉ DANS LE DÉVELOPPEMENT LOGICIEL Intégrer la sécurité dans le cycle de développement, corriger les vulnérabilités et maintenir le niveau de sécurité des applicationsACTIV'LEARNING (10 à 12 min)

-

SÉCURITÉ DES INFRASTRUCTURES Définir une infrastructure sécurisée, surveiller l’infrastructure et pérenniser la sécuritéACTIV'LEARNING (10 à 12 min)

-

SÉCURITÉ DES RÉSEAUX Identifier les mesures pour sécuriser les connexions réseauACTIV'LEARNING (10 à 12 min)

-

SÉCURITÉ DES POSTES ET ÉQUIPEMENTS - ENDPOINT Connaitre les principales mesures pour sécuriser les postes et équipements individuels et maîtriser les mesures de protection localesACTIV'LEARNING (10 à 12 min)

-

MAINTIEN EN CONDITION DE SÉCURITÉ Maintenir la sécurité dans un environnement de production : sécuriser les actifs, identifier les vulnérabilités et réaliser des tests périodiquesACTIV'LEARNING (10 à 12 min)

-

CYBER INCIDENT : SURVEILLANCE ET RÉPONSE Surveiller, identifier, gérer et résoudre les incidents de sécurité informatique : analyser et réagir rapidement en maîtrisant sa communicationACTIV'LEARNING (10 à 12 min)

-

GESTION DE CRISE ET CONTINUITÉ D’ACTIVITÉ : LA RÉSILIENCE Lier la gestion de crise et continuité d’activité pour répondre aux situations exceptionnelles et comprendre le concept de résilience opérationnelleACTIV'LEARNING (10 à 12 min)

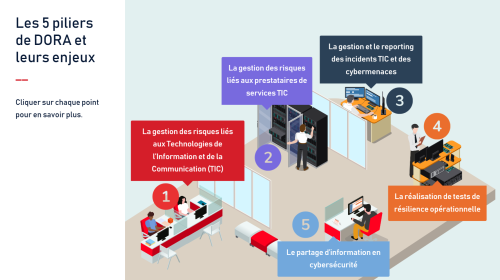

DORA

-

APPRÉHENDER LA RÈGLEMENTATION DORA Appréhender sa terminologie, son contexte, ses objectifs et les enjeux de la résilience opérationnelle numérique pour les institutions financièresACTIV'LEARNING (10 à 12 min)

-

DEVENIR CYBER-RESPONSABLE Identifier les tentatives d’hameçonnage, protéger ses données durant leur cycle de vie, protéger son matériel informatique et réagir en cas d’attaqueACTIV'LEARNING (10 à 12 min)

-

LES ENJEUX DE LA CYBERSÉCURITÉ S’impliquer dans la cybersécurité de l’entreprise et comprendre les enjeux de sa mise en oeuvreACTIV'LEARNING (10 à 12 min)

-

GESTION DE CRISE ET CONTINUITÉ D’ACTIVITÉ : LA RÉSILIENCE Définir les notions d’incident de sécurité, gestion de crise et continuité d’activité. Comprendre le concept de résilience opérationnelleACTIV'LEARNING (10 à 12 min)

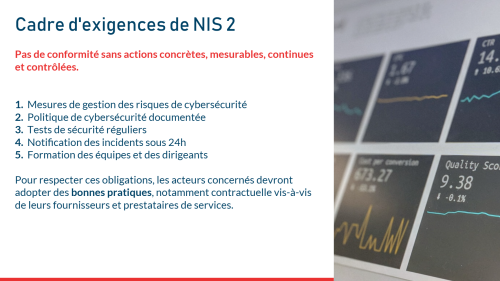

NIS2

-

APPRÉHENDER LA RÈGLEMENTATION NIS2 Sa terminologie, son contexte, ses objectifs et les enjeux de la résilience opérationnelle numérique pour les entités essentiels et importantesACTIV'LEARNING (10 à 12 min)

-

DEVENIR CYBER-RESPONSABLE Identifier les tentatives d’hameçonnage, protéger ses données durant leur cycle de vie, protéger son matériel informatique et réagir en cas d’attaqueACTIV'LEARNING (10 à 12 min)

-

GESTION DE CRISE ET CONTINUITÉ D’ACTIVITÉ : LA RÉSILIENCE Définir les notions d’incident de sécurité, gestion de crise et continuité d’activité. Comprendre le concept de résilience opérationnelleACTIV'LEARNING (10 à 12 min)

-

LES ENJEUX DE LA CYBERSÉCURITÉ S’impliquer dans la cybersécurité de l’entreprise et comprendre les enjeux de sa mise en oeuvreACTIV'LEARNING (10 à 12 min)

Aucun

Tout public

Contenus interactifs en ligne sur plateforme LMS ou SCORM seuls.

Tout public (conforme RGAA ou en cours de conformité), n’hésitez pas à nous faire part de toutes demandes spécifiques afin d’adapter au mieux nos modalités de formation.

Tous les contenus peuvent être personnalisés

Nos formats stimulent l'engagement des apprenants

Méthodes pédagogiques

Contenus

🇫🇷 🇬🇧 🇪🇸

CAPSULES

Un style graphique "One Page".

CARACTÉRISTIQUES :

✅ Navigation verticale (similaire à une page web).

✅ Un contenu responsif non sonorisé basé sur les codes du web.

✅Une approche pédagogique micro-learning (quiz, cartes à retourner, cherche-et-trouve, etc.)

✅ Un quiz de validation des connaissances en fin de contenu.

✅ Une fiche de synthèse téléchargeable en fin de contenu.

Durée estimée

VIDÉOS

Un style graphique simple, inspiré des tutoriels

CARACTÉRISTIQUES :

✅ Une notion par vidéo.

✅ Une musique d’ambiance. Pas de voix-off.

✅ Des contenus illustrés avec des exemples issus du terrain

Durée estimée

ACTIV’LEARNING

Un style graphique épuré, flat design et responsive

CARACTÉRISTIQUES :

✅ Apprentissage par le jeu et l’action avec des situations réalistes et implication de l’apprenant grâce à une scénarisation dont il est le héros.

✅ Ancrage mémoriel facilité : apprentissage par l’action (learning by doing).

✅ Un quiz de validation des connaissances en fin de contenu.

✅ Fiche de synthèse téléchargeable en fin de contenu.

✅ Traduction et personnalisation rapide grâce à un contenu non sonorisé.

Durée estimée

SIMULATION

Un style graphique épuré, flat design et responsive

CARACTÉRISTIQUES :

✅ Apprentissage par l’action pour découvrir de manière interactive comment paramétrer la confidentialité d’outils et/ou de matériel quotidien.

✅ Ancrage mémoriel facilité : apprentissage par l’action (learning by doing).

✅ Traduction et personnalisation rapide grâce à un contenu non sonorisé

Durée estimée

BANDE DESSINÉE

Un format narratif et illustré qui traite de situations cyber réelles à travers des scénarios immersifs et accessibles

CARACTÉRISTIQUES :

✅ Contenu court et scénarisé sous forme de bande dessinée

✅ Compatible LMS ou PDF

✅ Des contenus illustrés avec des exemples issus du terrain

✅ Navigation verticale (similaire à une page web)

Durée estimée

DARK SIDE

Un style graphique isométrique (3D) et responsive

CARACTÉRISTIQUES :

✅ L’apprenant devient un apprenti pirate informatique :

- Prise de conscience facilité

- Meilleure compréhension des bonnes pratiques recommandées pour se protéger.

✅ Traduction rapide grâce à l’IA.

Durée estimée

AUTRES

Un ensemble de formats complémentaires pour ancrer la culture cyber au-delà du digital

CARACTÉRISTIQUES :

✅ Jeux présentiels

✅Escape game.

✅ Challenge cyber

✅ Podcasts

✅ Communication (newsletters, affiches, teasing…)

Logiciel de sensibilisation et de formation e-learning

- +100 contenus disponibles

- Accès au cours 24/24

- Mode SaaS

- Suivi apprenant

FAQs

Pour sensibiliser efficacement vos collaborateurs à la cybersécurité, il est recommandé de privilégier un format court, dynamique et facilement accessible, comme le micro-learning. Ce format permet de traiter un sujet à la fois (mot de passe, phishing, messagerie, etc.) de manière claire et ciblée, tout en respectant les contraintes de temps des équipes. Des modules interactifs, des mises en situation concrètes ou des simulations d’attaque peuvent renforcer l’impact pédagogique. Ce type de format s’adapte à tous les niveaux de compétence et favorise une appropriation progressive des bons réflexes de sécurité.

Pour des profils non techniques, il est recommandé de prioriser des contenus concrets et directement liés à leurs usages quotidiens. Les thématiques comme la détection des tentatives de phishing, la gestion des mots de passe, la sécurité de la messagerie, l’usage sécurisé des équipements et le comportement à adopter en cas d’incident sont particulièrement pertinents. Ces contenus doivent être présentés de façon claire, sans jargon technique, et illustrés par des exemples réalistes pour faciliter leur compréhension et leur mise en pratique. L’objectif est de développer des réflexes simples, applicables immédiatement, quel que soit le niveau de maturité numérique.

Pour favoriser l’engagement de vos collaborateurs, il est essentiel de proposer une sensibilisation accessible, concrète et directement reliée à leur réalité professionnelle. Des formats courts, interactifs et ludiques, comme des quiz, des vidéos ou des mises en situation, stimulent l’intérêt tout en facilitant l’apprentissage. L’implication visible du management et l’intégration de la cybersécurité dans la communication interne renforcent la légitimité du message. En valorisant les bons comportements et en montrant l’utilité concrète de la formation, vous encouragez une adhésion durable et active à la démarche.

Pour évaluer l’efficacité de vos contenus de sensibilisation, il est recommandé de croiser plusieurs indicateurs. Le taux de complétion des modules et les résultats aux quiz permettent de mesurer l’appropriation des messages. L’analyse des comportements en situation réelle, comme la réaction à une simulation de phishing, apporte un éclairage sur la mise en pratique des acquis. Enfin, le nombre d’incidents signalés ou évités, ainsi que les retours qualitatifs des collaborateurs, complètent l’évaluation. Ces indicateurs permettent d’ajuster les contenus en continu et de renforcer les points faibles identifiés.